Рефераты по международному публичному праву

Рефераты по международному частному праву

Рефераты по международным отношениям

Рефераты по культуре и искусству

Рефераты по менеджменту

Рефераты по металлургии

Рефераты по муниципальному праву

Рефераты по налогообложению

Рефераты по оккультизму и уфологии

Рефераты по педагогике

Рефераты по политологии

Рефераты по праву

Биографии

Рефераты по предпринимательству

Рефераты по психологии

Рефераты по радиоэлектронике

Рефераты по риторике

Рефераты по социологии

Рефераты по статистике

Рефераты по страхованию

Рефераты по строительству

Рефераты по таможенной системе

Сочинения по литературе и русскому языку

Рефераты по теории государства и права

Рефераты по теории организации

Рефераты по теплотехнике

Рефераты по технологии

Рефераты по товароведению

Рефераты по транспорту

Рефераты по трудовому праву

Рефераты по туризму

Рефераты по уголовному праву и процессу

Рефераты по управлению

Курсовая работа: Защита информации в компьютерной сети предприятия

Курсовая работа: Защита информации в компьютерной сети предприятия

МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РОССИЙСКОЙ ФЕДЕРАЦИИ

Факультет информационной безопасности

Кафедра Безопасности информационных технологий

Пояснительная записка

к курсовому проекту

по дисциплине: Комплексные системы защиты информации

.

Таганрог 2010

Содержание

Введение

Описание защищаемого объекта информатизации

Перечень сведений, составляющих коммерческую тайну

Политика информационной безопасности

Основные положения информационной безопасности фирмы

План мероприятий по защите коммерческой тайны

Мероприятия по защите информации в компьютерной сети

Система контроля и управления доступом на объект

Система охранного телевидения и охранно-пожарной сигнализации

Противодействие Экономическому Шпионажу

Способы и средства защиты информации от технических разведок

Условия получения маскировочного эффекта при скрытии объектов от визуально-оптической и фотографической разведки

Комплекс защиты корпоративной сети

Реализация сетевого соединения

Сетевое администрирование

Методы защиты сети от НСД

Системы защиты от копирования

Безопасность информации в корпоративной сети

Заключение

система контроль управление доступ

Введение

ООО «Саманта» одна из крупнейших международных вертикально интегрированных нефтегазовых компаний. Основными видами деятельности Компании являются разведка и добыча нефти и газа, производство нефтепродуктов и нефтехимической продукции, а также сбыт произведенной продукции. Основная часть деятельности компании в секторе разведки и добычи осуществляется на территории Российской Федерации, основной ресурсной базой является Западная Сибирь. ООО «Саманта» владеет современными нефтеперерабатывающими, газоперерабатывающими и нефтехимическими заводами, расположенными в России, Восточной и Западной Европе, а также странах ближнего зарубежья. Продукция Компании реализуется в России, Восточной и Западной Европе, странах ближнего зарубежья и США.

ООО «Саманта» является второй крупнейшей частной нефтегазовой компанией в мире по размеру доказанных запасов углеводородов. Доля компании в общемировых запасах нефти составляет около 1%, в общемировой добыче нефти - около 2,4%. Компания играет ключевую роль в энергетическом секторе России, на ее долю приходится 18,6% общероссийской добычи и 18,9% общероссийской переработки нефти.

По состоянию на начало 2010 года доказанные запасы нефти компании составляли 13 696 млн барр., доказанные запасы газа – 22 850 млрд фут3, что в совокупности составляет 17 504 млн барр. н.э.

В секторе разведки и добычи ООО «Саманта» располагает качественным диверсифицированным портфелем активов. Основным регионом нефтедобычи Компании является Западная Сибирь. ООО «Саманта» также реализует проекты по разведке и добыче нефти и газа за пределами России.

В 2005 году с введением в эксплуатацию Находкинского месторождения компания начала реализацию газовой программы, в соответствии с которой добыча газа будет расти ускоренными темпами как в России, так и за рубежом, а доля газа будет доведена до трети от суммарной добычи углеводородов. Ресурсной базой для реализации этой программы являются месторождения Большехетской впадины, Каспийского моря и Центрально-Астраханское месторождение в России, а также международные газовые проекты – Кандым – Хаузак – Шады в Узбекистане и Шах-Дениз в Азербайджане.

ООО «Саманта» владеет нефтеперерабатывающими мощностями в России и за рубежом. В России Компании принадлежат четыре крупных НПЗ – в Перми, Волгограде, Ухте и Нижнем Новгороде, и два мини-НПЗ. Совокупная мощность российских НПЗ составляет 45,1 млн т/год нефти. За рубежом Компании принадлежат НПЗ в Болгарии, Румынии и Украине, а также 49%-ая доля в нефтеперерабатывающем комплексе ISAB (о. Сицилия, Италия) и 45%-я доля в НПЗ TRN (Нидерланды). Совокупная мощность зарубежных НПЗ Компании составляет 26,4 млн т/год нефти. В 2009 году на НПЗ Компании (с учетом долей в переработке на комплексах ISAB и TRN) было переработано 62,70 млн т нефти, в том числе на российских – 44,46 млн т.

В 2008 году в рамках реализации Программы стратегического развития на 2008–2017 годы в ООО «Саманта» был создан новый бизнес-сектор – «Электроэнергетика».

По состоянию на начало 2010 года сбытовая сеть компании охватывала 26 стран мира, включая Россию, страны ближнего зарубежья и государства Европы (Азербайджан, Беларусь, Грузия, Молдова, Украина, Болгария, Венгрия, Финляндия, Эстония, Латвия, Литва, Польша, Сербия, Черногория, Румыния, Македония, Кипр, Турция, Бельгия, Люксембург, Чехия, Словакия, Хорватия, Босния и Герцеговина), а также США, и насчитывала 199 объектов нефтебазового хозяйства с общей резервуарной емкостью 3,13 млн м3 и 6 620 автозаправочных станций (включая франчайзинговые).

Класс защищенности автоматизированной системы (АС), которая производит хранение и обработку конфиденциальной информации на объекте информатизации — 1Г.

Класс защищенности средств вычислительной техники (СВТ), составляющих аппаратно-программную поддержку автоматизированной системы — 4.

Класс межсетевых экранов (МЭ) по уровню защищенности от НСД, реализующих защиту внутренней вычислительной сети ОИ — 3.

Класс применяемых на ОИ антивирусных средств — АВ2Б.

Уровень контроля программного обеспечения средств защиты информации — 4.

Поснительная записка была оформлена в соответствии с учебно-методическим пособием по итоговой государственной аттестации выпускников ЮФУ… [1].

Описание защищаемого объекта информатизации

Объект представляет собой комплекс зданий. Территорию объекта условно можно разделить на 2 зоны: промышленную зону, и безопасную. Промышленна зона состоит из: здание лабаратории,производственные мощности и резервуары. Безопасная зона включает в себя 2 складских помещения и офисное здание. Площадь объекта составляет 50000 м2 (250 х 200м). Доступ на объект имеют только сотрудники предприятия, имеющие специальные пропуска. Доступ осуществляется круглосуточно, без выходных. План-схемы объектов изображены на рисунках 1 и 2

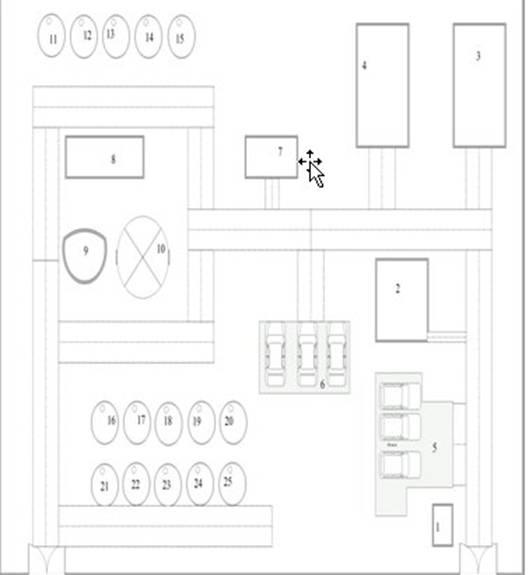

Цифрами на план-схеме обозначены следующие элементы:

1 — холл;

2 — кабинет секретаря;

3 — кабинет администрации;

4 - бухгалтерия;

5 — сан.узел

6 — кабинет учредителей

Рисунок 1 — План-схема офисного здания

Цифрами на план-схеме обозначены следующие элементы:

1 — КПП;

2 Офисное здание;

3,4 - Складские помещения;

5,6 - Автомобильная стоянка;

7 -Котельная;

8 — Лаборатория;

9,10 — Производственные мощности;

11-25 — Резервуары.

Рисунок 2 — План-схема объекта

Перечень сведений, составляющих коммерческую тайнуНаука и техника

1. Ключевые идеи лабораторных исследований.

2. Сведения о состоянии программного и компьютерного обеспечения и пароли доступа.

Производство

1. Сведения о структуре Предприятия, типе и размещении оборудования, запасах товаров, материалов, комплектующих, готовой продукции и другого имущества Предприятия.

2. Сведения о коммерческих связях Предприятия.

Управление

1. Сведения о применяемых оригинальных методах управления Предприятием, системах планирования и контроля.

2. Сведения о подготовке, принятии и исполнении отдельных решений руководителем Предприятия по производственным, коммерческим, организационным и другим управленческим вопросам.

3. Сведения о системе поощрения и мотивации.

Финансы

1. Сведения о размере и составе имущества Предприятия.

2. Сведения о балансах Предприятия.

3. Сведения бухгалтерской отчетности.

4. Сведения о кругообороте средств Предприятия.

5. Сведения о финансовых операциях Предприятия.

6. Сведения о размере денежных средств Предприятия, имеющихся на банковских счетах и в кассе, а также их движении.

7. Сведения о долговых обязательствах Предприятия.

8. Сведения о состоянии кредита Предприятия (пассивы и активы).

9. Сведения о системе социальной поддержки работников Предприятия и ее размерах.

10. Сведения о размере прибыли Предприятия.

Планы

1. Сведения о планах расширения или свертывания производства различных видов продукции и их технико-экономическое обоснование.

2. Сведения о планируемых инвестициях, закупках и продажах.

3. Сведения о бизнес-планах Предприятия, планах развития отдельных направлений.

Совещания

Сведения о целях, рассматриваемых вопросах, результатах, фактах проведения совещаний и заседаний на Предприятии, принятых решениях, сотрудниках, принимавших участие в их подготовке, и работе.

Партнеры

1. Систематизированные сведения о внутренних и зарубежных партнерах, заказчиках, подрядчиках, поставщиках, клиентах, потребителях, компаньонах, спонсорах, посредниках, о других деловых отношениях Предприятия, а также о его конкурентах, которые не содержатся в открытых каталогах, справочниках и т. п.

2. Сведения о планируемых встречах с потенциальными партнерами, поставщиками и т. п.

Переговоры

1. Сведения о целях, задачах и тактике переговоров с деловыми партнерами, а также о факте и содержании переговоров с потенциальными контрагентами.

2. Сведения о подготовке и результатах проведения переговоров с деловыми партнерами Предприятия.

3. Сведения, составляющие коммерческую тайну контрагентов Предприятия.

Контракты

1. Условия, тексты договоров о намерениях, коммерческих контрактов, платежей и услуг.

2. Сведения о кредитных, торговых, расчетных и иных обязательствах Предприятия, вытекающие из заключенных Предприятием договоров и действующего законодательства РФ.

3. Сведения о содержании гражданско-правовых договоров, заключенных Предприятием, о ходе их исполнения.

Инвестиции

1. Сведения о подготовке к участию в конкурсе, аукционе и их результатах.

2. Сведения о вложении средств в доходные активы (ценные бумаги), в процентные облигации и займы, а также о средствах, внесенных в качестве вкладов в уставный капитал других юридических лиц.

Безопасность

1. Сведения о порядке и состоянии организации защиты коммерческой тайны.

2. Сведения о порядке и состоянии организации охраны, пропускном режиме, системе сигнализации, перевозках ценных грузов.

3. Сведения, составляющие коммерческую тайну предприятий-партнеров и переданные на доверительной основе Предприятию.

Политика информационной безопасности Основные положения информационной безопасности фирмыВ целях правовой защиты секретов ООО «Саманта» был сформирован перечень внутрифирменных документов:

· о приеме на работу;

· о сохранении КТ;

· единый закон о коммерческих секретах;

· соглашение о частной информации и изобретение;

· заявление об увольнении.

При разработке «Политики безопасности учитывались РД ГТК [2–7]

План мероприятий по защите коммерческой тайны· строгий отбор персонала предприятия при приёме на работу;

· обеспечение безопасности предприятия: наблюдение за зданием, охрана используемой аппаратуры, регистрация посещения;

· ознакомление сотрудников с правилами предприятия;

· осуществление контроля за всеми входящими и исходящими документами;

· разделение информации по грифам секретности и разграничение доступа к ней между служащими;

· контроль за уничтожением и рассекречиванием соответствующей документации;

· обеспечение контроля за аппаратно-программным обеспечением вычислительной техники.

Мероприятия по защите информации в компьютерной сети· Аппаратно-программное оснащение компьютерной сети:

- межсетевые экраны,

- фильтры,

- система криптозащиты,

- система разграничения доступа,

- антивирусные средства,

- мониторинг сетевой активности;

· Обеспечение контроля за основными и вспомогательными техническими средствами;

· Обучение персонала.

Система контроля и управления доступом на объектПрактическое решение вопросов, связанных с организацией пропускного режима, оформляется в виде «Инструкции о пропускном режиме» [8]. Указанная инструкция определяет систему организационно-правовых охранных мер, устанавливающих разрешительный порядок (режим) прохода на объект (с объекта), и включает:

1. Общие положения. В этом разделе указаны:

1. нормативные документы, на основании которых составлялась инструкция;

2. определение контрольно-пропускного режима и цель его введения;

3. должностные лица, на которых возлагается организация и практическое руководство контрольно-пропускной системой;

4. санкции к нарушителям контрольно-пропускного режима;

5. требования к оборудованию различных помещений.

2. Порядок пропуска сотрудников предприятия, командированных лиц и посетителей через контрольно-пропускные пункты.

1. перечислены все КПП и их назначение, описание, расположение и установить их единую нумерацию;

2. изложены требования к оборудованию КПП;

3. установлен порядок прохода сотрудников и посетителей на территорию объекта и в категорированные помещения;

4. определены права и основные обязанности контролеров КПП;

5. установлены помещения, где запрещается принимать посетителей и представителей сторонних организаций.

3. Порядок допуска на объект транспортных средств, вывоза продукции, документов и материальных ценностей. В этом разделе указаны:

1. порядок допуска на территорию объекта (с объекта) автотранспорта, принадлежащего объекту;

2. порядок въезда и стоянки на территории объекта транспорта, принадлежащего сотрудникам на правах личной собственности;

3. порядок пропуска автомашин сторонних организаций, прибывших с грузом в адрес объекта в рабочее и нерабочее время;

4. порядок вывоза (ввоза) товарно-материальных ценностей;

5. правила оформления документов на вывоз (вынос) материальных ценностей с территории объекта.

4. Виды пропусков, порядок их оформления. В этом разделе определяются:

1. виды пропусков, их количество и статус;

2. описание пропусков;

3. порядок оформления и выдачи пропусков;

4. порядок замены и перерегистрации пропусков;

5. мероприятия при утрате пропуска сотрудником.

5. Обязанности должностных лиц по поддержанию контрольно-пропускного режима.

6. Учет и отчетность, порядок хранения пропусков, печатей.

Образцы бланков пропусков разработаны администрацией объекта (службой безопасности). По своему внешнему виду и содержанию пропуска отличаются друг от друга и обладают некоторыми степенями защиты. Все виды пропусков, за исключением материальных, оформляются и выдаются бюро пропусков по письменным заявкам.

Постоянные пропуска выдаются сотрудникам объекта, принятым на постоянную работу, а также работникам других организаций, постоянно обслуживающих объект. Постоянные пропуска могут делиться на группы, их количество и назначение определяется инструкцией о контрольно-пропускном режиме. Постоянные пропуска могут храниться как на руках у сотрудников объекта, так и в кабинах на КПП. Постоянные пропуска лиц, убывающих с объекта на длительное время (отпуск, болезнь, командировка и т.п.), сдаются на хранение в бюро пропусков (отдел кадров), а при хранении таких пропусков в кабине КПП на ячейке (где хранится пропуск) делается соответствующая отметка. Пропуска уволенных с работы уничтожаются в установленном порядке.

Временные пропуска выдаются лицам, работающим по контракту, находящимся на временной работе, прикомандированным к предприятию, и хранятся, как правило, на КПП. Срок действия и порядок оформления временных пропусков определяется инструкцией о контрольно-пропускном режиме. Временные пропуска могут быть с фотографией и без фотографии. Временные пропуска без фотографии действительны только при предъявлении документа, удостоверяющего личность.

Разовые пропуска (для посетителей и клиентов) выдаются на одно лицо и только для разового посещения предприятия и его подразделений. Пропуск оформляется и действителен при наличии документа, удостоверяющего личность. Разовые пропуска должны периодически меняться по цвету бланков и другим признакам.

Разовый пропуск действителен для входа на территорию объекта или его подразделения в течение определенного времени.

Контроль за посетившими предприятие по разовому пропуску осуществляется с помощью отметки на оборотной стороне пропуска, где указывается время посещения, заверенное подписью лица, принявшего посетителя.

Разовый пропуск изымается на КПП контролером при выходе посетителя с объекта и сдается в бюро пропусков. О лицах, не вышедших с объекта по истечении срока действия пропуска, контролер докладывает начальнику караула (дежурному по КПП) для принятия мер по выяснению причин задержки. Фамилии лиц, посетивших объект по разовому пропуску, могут записываться в специальную книгу учета.

Образцы действующих пропусков должны находиться на КПП. Для обучения работников охраны выделяется необходимое количество образцов пропусков.

С помощью сервиса (agnirus.ru/index.php/systemcalcscud), расположенного на сайте компании Агнирус был сделан расчёт стоимости установки СКУД (Таблицы 1,2).

Схема размещения СКУД на объекте представлена на рисунке 2.

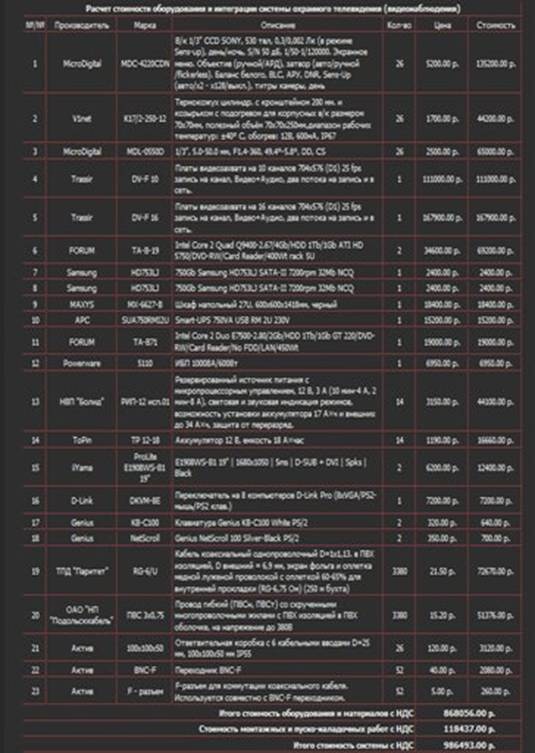

Таблица 1 — Смета затрат оснащения объекта системами контроля и управление доступом (Вариант 1)

| Производитель | Марка | Описание | Кол-во | Цена, руб. | Стоимость, руб. |

| ООО «Аккорд-2001» | ББП20 | Блок резервированного питария 12В 2А | 2 | 980 | 1960 |

| ООО «Аккорд-2001» | АТ-К 5200 | Автономный контроллер доступа на 2 считывателя, ток коммутации 5А, кол-во ключей 503 | 2 | 550 | 1100 |

| ООО «Аккород-2001» | ML-180 K NEW | Электромагнитный замок усилие 180 кг; напряжение питания, постоянное -12В; потребляемый ток, не более -0.4А; нулевая остаточная намагниченность; диапазон рабочих температур; от -30С до +50С. В комплект замка входят: планка крепления замка; якорь. | 2 | 1210 | 2420 |

| DORMA Gmbh+Ch.KG | TS-68 | Дверной доводчик. Рассчитан для дверей массок до 90 кг. | 2 | 1250 | 2500 |

| ООО «Пульсар-Телеком» | Matrix II EH | Считыватель proximity-карт, вх.протокол; EM-Marine/HID до 14см | 3 | 1060 | 3180 |

| Не заявлен | ЕХ-01 | Кнопка ВЫХОД пластиковая | 1 | 95 | 95 |

| ООО «Джи ти АЙ Технолоджи» | AVC-105+a/k | Панель накладная (башенка) с видиокамерой ч/б, 420 твл. 0,1 л | 1 | 2100 | 2100 |

| Commax Co., Ltd. | DPV-4HP | ч/б видеодомофон | 1 | 3710 | 3710 |

| НВП «Болид» | УК-ВК/02 | Устройство управления | 2 | 390 | 780 |

Итого стоимость оборудования и материалов с НДС17 845 руб.

Стоимость монтажных и пуско-наладочных работ с НДС13 370 руб.

Итого стоимость системы с НДС31 215 руб.

Таблица 2 — Смета затрат оснащения объекта системами контроля и управление доступом (Вариант 2)

| Производитель | Марка | Описание | Кол-во | Цена, руб. | Стоимост, руб. |

| FORUM | TA-B71 | Intel Core 2 Duo E7500-2.80/2Gb/HDD 1Tb/1Gb GT 220/DVD-RW/Card Reader/No FDD/LAN/450Wt | 4 | 19000 | 76000 |

| НВП "Болид" | АРМ ОРИОН исп.127 | ПО для сервера СКУД | 1 | 61900 | 61900 |

| НВП "Болид" | АРМ НСО | ПО для удаленного рабочего места(УРМ) | 3 | 25100 | 75300 |

| НВП "Болид" | С2000-ПИ | Преобразователь интерфейсов RS232-RS485(повторитель RS485) с гальванической развязкой,разделитель интерфейсов | 1 | 2950 | 2950 |

| Genius | KB-C100 | Клавиатура Genius KB-C100 White PS/2 | 4 | 320 | 1280 |

| Genius | NetScroll | Genius NetScroll 100 Silver-Black PS/2 | 4 | 350 | 1400 |

| iiYama | ProLite E1908WS-B1 19" | E1908WS-B1 19" | 1680x1050 | 5ms | D-SUB + DVI | Spks | Black | 4 | 6200 | 24800 |

| Powerware | 5110 | ИБП 1000ВА/600Вт | 4 | 6950 | 27800 |

| ООО «Аккорд-2001» | ББП20 | Блок резервированного питания 12В 2А | 26 | 980 | 25480 |

| НВП "Болид" | С2000-2 | Контроллер доступа на два считывателя. Интерфейс Touch Memory или Виганд. Объем памяти-4000 пользователей. Два охранных шлейфа и два выходных реле | 26 | 2990 | 77740 |

| ООО «Аккорд-2001» | ML-180 K NEW | электромагнитный замок усилие 180 кг; напряжение питания, постоянное — 12В; потребляемый ток, не более — 0,4А; нулевая остаточная намагниченность; диапазон рабочих температур: от -30оС до +50оС.В комплект замка входят: планка крепления замка; якорь. | 26 | 1210 | 31460 |

| DORMA Gmbh+Co. KG. | TS-68 | Дверной доводчик.Рассчитан для дверей массой до 90 кг. | 26 | 1250 | 32500 |

| ООО «Пульсар-Телеком» | MATRIX II EH | Cчитыватель proximity-карт, вх. протокол: EM-Marine/HID до 14см | 46 | 1060 | 48760 |

| не заявлен | EX-01 | кнопка ВЫХОД пластиковая | 6 | 95 | 570 |

| OOO "Джи Ти Ай Технолоджи" | AVC-105+в/к | Панель накладная (башенка) с видеокамерой ч/б ,420 твл. 0,1 л | 5 | 2100 | 10500 |

| Commax Co., Ltd. | DPV-4HP | ч/б видеодомофон | 5 | 3710 | 18550 |

| НВП "Болид" | УК-ВК/02 | устройство управления | 26 | 390 | 10140 |

Итого стоимость оборудования и материалов с НДС527 130 руб.

Стоимость монтажных и пуско-наладочных работ с НДС167 670 руб.

Итого стоимость системы с НДС694 800 руб.

Система охранного телевидения и охранно-пожарной сигнализацииОхрану объекта обеспечивается вневедомственным отделом милиции, расположенным в 3 километрах.Охрана оповещается о том в какой зоне и какого типа сработал датчик.

Объект представляет собой территорию размерами 250 х 200 м, огороженную железобетонным забором, с протянутой колючей проволкой типа «ежевика». Так как одна сторона объекта выходит на жилой массив, было принято решение установить дополнительную систему видеонаблюдения.

На объекте находится 2 системы видеоналюдения: видеонаблюдение промышленной зоны и безопасной зоны. Особое внимание уделяется именно безопасной зоне.

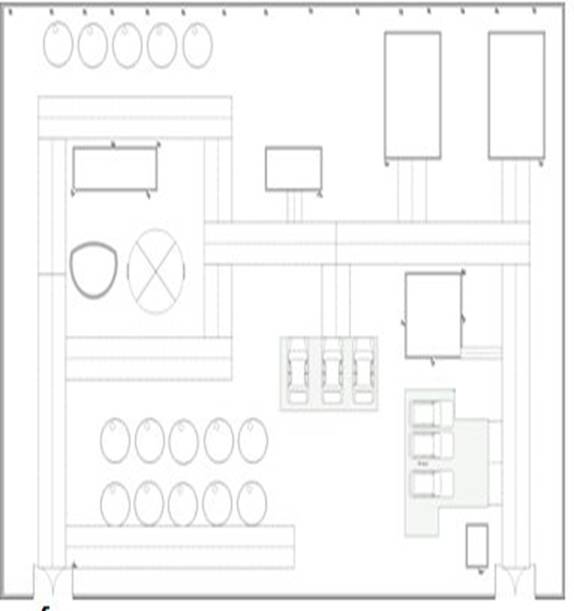

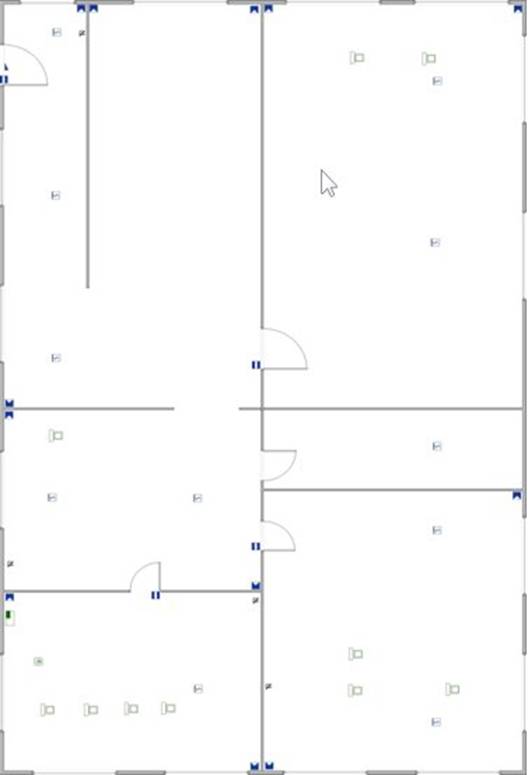

Основным помещением охраны является офисное здание, и хранящаяся в нем документация, представляющая собой коммерческую тайну предприятия. Высота потолка составляет 3 м. Внешние стены изготовлены из кирпича, внутренние — из гипсокартона. Помещение отапливается и подключено к городской канализации и телефонной сети и сети водоснабжения. Здание оборудовано металлопластиковыми окнами. Входная дверь — металлическая, межкомнатные — деревянные. Проникновение на объект возможно через окна или дверь. Внутрь также пожно попасть, разрушив часть стены, крыши или фундамента. Схема размещения технических средств охраны на объекте представлена на рисунках 3 и 4.

Рисунок 3 - Схема размещения системы видеонаблюдения на объекте

Рисунок 4 — Схема размещения СОТ и ОПС в офисном здании

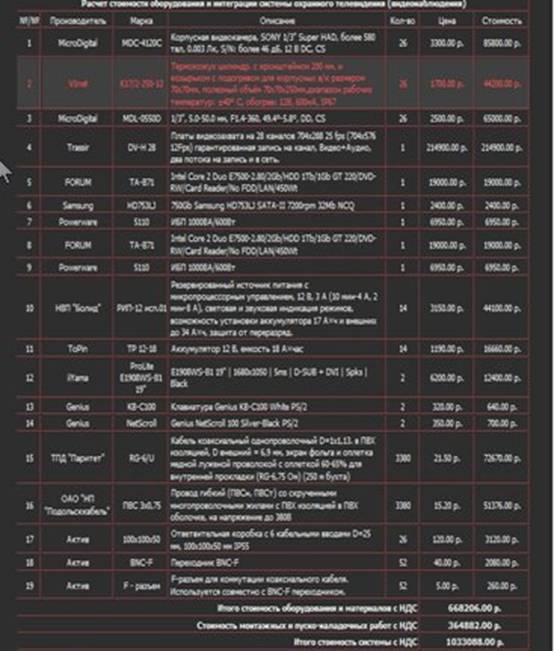

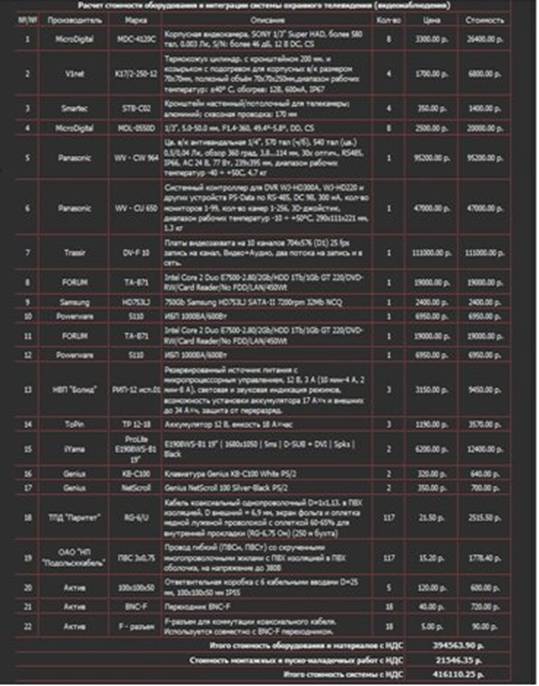

С помощью сервиса (agnirus.ru/index.php/raschet-stoimosti-proekta-videonabludeniya), расположенного на сайте компании Агнирус были сделаны расчёты стоимости установки СОТ объекта в целом и отдельно офисного здания (Рисунки 5,6 и рисунки 7,8).

Рисунок 5 - Смета установки системы охранного телевидения объекта (Вариант 1)

Рисунок 6 - Смета установки системы охранного телевидения объекта(Вариант 2)

Рисунок 7 - Смета установки системы охранного телевидения офисного здания(Вариант 1)

Рисунок 7.1 - Смета установки системы охранного телевидения офисного здания(Вариант 2)

Противодействие экономическому шпионажу

Способы и средства защиты информации от технических разведок

Все многообразие задач защиты объектов от TCP можно свести к трем типовым задачам:

§ скрытие защищаемых объектов или их элементов от обнаружения TCP;

§ исключение возможности измерения (или снижение точности измерений) характеристик скрываемых объектов;

§ исключение (или затруднение) распознавания скрываемых объектов (или их элементов) TCP. Решение задач защиты от TCP осуществляется применением различных способов защиты. В зависимости от характера решаемых задач по защите объектов от TCP применяются способы скрытия и дезинформации.

Скрытие включает в себя пассивные способы, активные способы и спецзащиту [9].

Пассивное скрытие должно исключать или существенно затруднять обнаружение и определение характеристик объектов разведки путем устранения или ослабления их демаскирующих признаков. Оно обеспечивается проведением организационных мероприятий и технических мер. К организационным мероприятиям относятся:

§ введение территориальных, пространственных, временных, энергетических и частотных ограничений на использование и режимы работы скрываемых объектов и их элементов; использование маскирующих (экранирующих) свойств местности и местных предметов, гидрологических и гидроакустических условий, метеоусловий и времени суток, ограничивающих возможности ведения технической разведки;

§ исключение случаев хранения и складирования вооружения и военной техники на открытых площадках;

§ составление специальных схем перевозок вооружения и военной техники;

§ установление границ охраняемых территорий (контролируемых зон);

§ своевременное оповещение предприятий и полигонов о действиях иностранных технических разведок.

К техническим мерам относятся:

§ технические решения, обеспечивающие снижение контрастности объектов по различным физическим полям относительно соответствующего фона;

- технические решения, обеспечивающие снижение уровня различных излучений и акустических шумов скрываемых объектов;

§ использование маскирующих поглощающих и отражающих (рассеивающих) покрытий, искусственных масок, навесов, экранов, поглощающих насадок, экранирующих и безэховых сооружений; окрашивание скрываемых объектов в тона, соответствующие местности и времени года;

§ создание аэрозольных, водяных, пузырьковых и взрывных завес;

§ применение для настройки и проверки функционирования объектов имитаторов, встроенной аппаратуры, экранирующих помещений и камер, закрытых водоемов (для гидроакустических средств);

§ уменьшение в атмосфере, естественных водоемах, земной коре концентрации компонентов продуктов функционирования скрываемых объектов и их элементов.

Активное скрытие включает средства создания ложкой обстановки, активных и пассивных помех по различным физическим полям (электромагнитным, акустическим, радиационным, сейсмическим, гидроакустическим и т.д.). На этапе разработки вооружения и военной техники активное скрытие позволяет скрыть остаточные излучения различных физических полей, а на этапе испытаний защитить информацию, передаваемую по каналам радио и радиорелейной связи, телеметрии, внешнетраекторных измерений. Активные средства скрытия применяются в основном как дополнительная мера к пассивным средствам скрытия, когда последние не обеспечивают необходимое уменьшение уровня маскируемых излучений.

Специальная зашита заключается в применении аппаратурных, криптографических и программных средств и способов зашиты; установлении специальных правил использования информации; проведения организационных и технических мероприятий исключающих извлечение информации путем несанкционированного доступа или с помощью TCP.

Дезинформация включает: техническую дезинформацию, имитацию и легендирование.

Техническая дезинформация заключается в создании условий, исключающих или существенно затрудняющих достоверное распознавание противником с помощью TCP, скрываемых объектов, характера и содержания проводимых оборонных работ. Техническая дезинформация обеспечивается:

§ созданием ложных объектов, ложной обстановки по излучаемым физическим полям;

- воспроизведением на защищаемых образцах вооружения и военной техники демаскирующих признаков, присущих устаревшим или невоенным образцам;

§ нарушением (искажением) привычного для противника сочетания характерных признаков вооружения и военной техники (или нх элементов), присущих определенным классам, типам, образцам. Техническая дезинформация может применяться как на этапах разработки и создания вооружения и военной техники так и на этапах их испытаний, когда использование способов скрытия затруднительно или невозможно.

Имитация — составная часть технической дезинформации, заключающаяся в воспроизведении демаскирующих признаков объекта прикрытия путем реализации планировочных, объемно-планировочных, архитектурных и конструкционных решений, а также в применении технических средств имитации (макетов вооружения и военной техники, ложных сооружений, имитаторов различного назначения).

Легендирование состоит в преднамеренном создании условий, при которых в сочетании с другими возможными способами защиты убедительно обеспечивается ложное представление о скрываемых объектах и характере выполняемых работ. При этом наличие объектов и направленность работ полностью не скрывается, а маскируется действительное предназначение объектов и характер проводимых работ путем преднамеренного показа и применения другой или устаревшей техники.

Условия получения маскировочного эффекта при скрытии объектов от визуально-оптической и фотографической разведки

Для скрытия объекта от визуально-оптической разведки противника могут применяться следующие меры:

· экранирование объекта, устраняющее его прямую видимость со стороны противника;

· снижение его видимости до порога обнаружения;

· имитация под местный или второстепенный объект.

Устранение прямой видимости со стороны противника достигается при расположении скрываемого объекта за складками рельефа, лесными массивами, строениями, местными предметами, а также при использовании естественных и искусственных облаков, туманов, дымовых завес.

Снижение уровня видимости маскируемых объектов до порога обнаружения достигается путем уменьшения яркостного контраста и цветовых различий между объектом и фоном, а также увеличения порогового контраста.

Яркостный контраст объекта с фоном можно снизить следующими путями:

· уменьшением различий между коэффициентами яркости поверхностей объектов и естественных фонов;

· экранированием объектов просвечивающими материалами, рассеивающими падающее на них излучение, такими как разреженные сетчатые ткани или маскировочные покрытия на сетевой основе с несплошным заполнением;

· уменьшением интенсивности теней.

Устранение или снижение цветового контраста между объектом и фоном достигается применением маскировочного окрашивания, а также использованием маскировочных материалов, которые по цвету и по своим спектральным характеристикам в видимой части спектра (0,38–0,75 мкм) лучше соответствуют окружающему фону.

Увеличение порогового контраста достигается следующими способами:

· уменьшением геометрических размеров объектов и теней от них;

· изменением геометрической формы объектов, переходя, по возможности, от протяженных форм к компактным;

· использованием видовых свойств местности, например, пестрых фонов, которые дают увеличение порогового контраста обнаружения по сравнению с однотонными тонами.

Чтобы затруднить распознавание объектов, необходимо снижать их видимость до порога распознавания. Существует и другой путь воздействия на результаты решения" разведывательной задачи. Необходимо так изменить сигналы, поступающие от объекта и фона, чтобы образовывались признаки, несвойственные скрываемому объекту. При скрытии объекта это должны быть признаки местного предмета или второстепенного объекта, а при имитации — признаки имитируемого объекта. Имитирующие макеты и ложные сооружения должны воспроизводить имитируемые объекты по форме, деталям и размерам с такой степенью точности, которая определяется разрешающей способностью и стереоскопическим порогом зрения, а также используемых оптических приборов. Допуски на воспроизведение цвета и яркости объектов определяется контрастной чувствительностью зрения.

Для обнаружения или распознания объекта по фотоснимку противнику необходимо получить изображение этого объекта соответствующей величины, четкости и контраста, при которых обеспечивается возможность дешифрирования изображения. Поэтому, мероприятия по маскировке от фоторазведки имеют целью помешать противнику получить на снимке изображение скрываемого объекта, либо настолько ухудшить качество или изменить характеристики изображения, что выявление объектов будет сильно затруднено или станет вообще невозможным.

Изображения на снимке не будет, если объект экранировать преградой, непрозрачной для видимого света и коротковолновых инфракрасных излучений (0,35–0,9 мкм), которые используются при фоторазведке. Такими экранами могут быть складки местности, растительность, искусственные маски.

Чтобы затруднить дешифрирование объектов на фотоснимках, необходимо мерами маскировки добиться снижения контраста фотографического изображения, используя такие методы, как уменьшение различий между объектом и фоном по эффективной яркости, скрытие объектов светорассеиваюшими средами и материалами, устранением теней, подбором спектральных характеристик красителей под фон местности.

Применяемые для маскировки материалы должны соответствовать фону в области спектра 0,35–0,9 мкм. Соответствие спектральных характеристик объекта фону в видимой и инфракрасной областях должно быть более точным, чем при маскировке от визуального наблюдения, так как фотосъемка может производиться противником в отдельных узких зонах спектра, а контраст изображения может быть больше фотометрического контраста, определяемого эффективными яркостями объекта и фона. При маскировке от фоторазведки необходимо следить за скрытием теней, которые легко выявляются на инфракрасных снимках. Маскирующее действие атмосферной дымки, особенно при фотосъемке в инфракрасных лучах, значительно меньше, чем при визуальном наблюдении, поэтому рассчитывать на существенное снижение контраста фотографического изображения вследствие дымки нельзя. Фотосъемка сквозь облака, туман или дымовые завесы практически невозможна. Такие преграды надежно скрывают маскируемые объекты от обнаружения фотографическими средствами.

Отмеченные выше способы затруднения распознавания объектов при визуальном наблюдении можно использовать и для защиты от фоторазведки. Помимо этого, мероприятия по снижению контраста фотографического изображения затрудняют также и распознавание объектов, так как с уменьшением контраста уменьшается и разрешающая способность изображения, вследствие чего на малоконтрастном изображении часть деталей объекта пропадает.

Макеты и ложные сооружения, которые применяются для обмана фоторазведки противника, должны воспроизводить форму, детали и размеры имитируемых объектов с большей точностью, чем для визуального наблюдения, так как при дешифрировании снимков имеется возможность измерять плановые и вертикальные размеры объектов с высокой точностью. Наименьшие размеры деталей ложных объектов, подлежащих воспроизведению, определяются разрешающей способностью фотографирующей системы на местности.

Таким образом, для зашиты объектов от визуально-оптических и фотографических средств разведки следует применять следующие основные способы маскировки:

· использование естественных масок, видовых свойств местности, местных предметов, ночи, тумана, облачности;

· маскировка растительностью;

· применение искусственных аэрозольных образований; придание объектам маскирующих форм;

· маскировочное окрашивание;

· использование оптических искусственных масок;

· применение макетов и ложных сооружений.

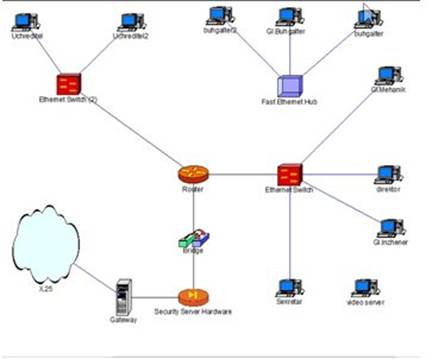

Комплекс защиты корпоративной сетиСхема корпоративной сети представлена на рисунке 8.

Рисунок 8 - Схема корпоративной сети

В качестве аппаратной платформы серверов и рабочих мест используется оборудования фирм Fujitsu-Siemens и Altell. Выбор оборудования фирмы Altell обусловлен следующими основными факторами:

- имеющийся положительный опыт его использования;

- высокое положение (по объемам продаж) фирмы Altell на мировом рынке компьютерной техники;

- высокая надежность, удобство в эксплуатации, хорошая сервисная поддержка, трехлетняя фирменная гарантия, замена узлов до истечения срока гарантии (для серверов);

- более чем достаточные технические характеристики для удовлетворения потребностей задач при приемлемой цене.

В качестве серверов (для управления конфигурацией и ресурсами сети, единой базой данных, электронной почтой и удаленными соединениями) используются Altell FORT Tower SAS/SATA 2CPU и Altell FORT Tower SAS/SATA 1CPU

Эти серверы неоднократно были признаны лучшими серверами по производительности, надежности и соотношению цена/качество.

Altell FORT Tower SAS/SATA 1CPU используется в качестве основного сервера. Altell FORT Tower SAS/SATA 2CPU выполняет функции файл-сервера, сервера печати, сервера баз данных, сервера удаленного доступа. Отличительной чертой этого сервера является его масштабируемость и возможность расширения. В нем установлены:

· процессор Intel Xeon Six-Core X5670 2.93 МГц;

· 12 Мбайт КЭШ памяти второго уровня;

· DVD drive;

· 48 Гбайт отказоустойчивой памяти с автоматической коррекцией ошибок;

· подсистема внешней памяти с возможностью «горячей» замены и аппаратной реализацией технологии отказоустойчивости RAID уровней 0,1,5;

· управляемое устройство бесперебойного питания.

· 2 винтчестера по 2 ТВ

Altell FORT Tower SAS/SATA 2CPU используются в качестве файл-серверов и серверов печати в небольших рабочих группах, а также в качестве резервных серверов. Серверы Altell имеют наработку на отказ более 100 000 часов, 3 года гарантии, сертификат качества ГОССТАНДАРТА РФ.

В качестве рабочих мест используются компьютеры Fujitsu-Siemens Celsius в конфигурации:

· процессоры AMD Opteron 5333 Мгц;

· 4 Мбайт КЭШ памяти второго уровня;

· DVD-RW;

· 32 Гбайт отказоустойчивой памяти с автоматической коррекцией ошибок;

· сетевая карта со скоростью передачи данных 10 Гбит/с;

· сеть фирмы создана по технологии клиент-сервер.

В качестве межсетевого экрана используется D-link DFL-1600. Он имеет следующие характеристики:

· Производительность межсетевого экрана 320 Мбит/с

· Шифрование (DES)

· Перенаправление трафика при обрыве канала

· Обнаружение отказа устройства

· Защита от атак DoS, DDoS

· Тип HTTP: URL, ключевые слова

· Тип email: «Черный» список, ключевые слова

· Имеет сертификат соответствия ГОССТАНДАРТА РФ

Реализация сетевого соединения

Сетевое оборудование

Основу сети составляют 3 высокопроизводительных 8-ми портовых коммутатора D-Link DES-1008D/PRO . Данные коммутаторы расположены в кабинете бухгалтеров и соединены между собой линиями связи типа «витая пара» на скорости 10 Гбит/с .

При таком способе соединения одна из линий связи находится в режиме резервирования и при нормальном функционировании всех элементов сети не используется. При повреждении любой другой связи резервная связь автоматически переключается в рабочий режим и работоспособность всей сети при этом не нарушается. Кроме того, при отключении любого из трёх коммутаторов два оставшихся всегда оказываются соединенными между собой и продолжают функционировать, как единая сеть. Таким образом, данный способ построения базовой сети обеспечивает устойчивость к отказам кабельной проводки, а также отсутствие центрального элемента сети, выход которого из строя мог бы повлечь за собой отказ всей сети.

Кроме того, использование полнодуплексных связей между коммутаторами позволяет достичь скорости передачи информации до 10 Гбит/с, а использование высокопроизводительного коммутатора, имеющего производительность внутренней шины передачи данных 2 Гбит/с, позволяет в дальнейшем достичь общей производительности сети в 8 Гбит/с без необходимости замены центральных элементов сети.

Основные сетевые ресурсы общего доступа (файловые серверы, коммуникационные серверы, маршрутизаторы и проч.) подключаются непосредственно к базовой сети, т.е. с использованием стандарта Fast Ethernet к портам коммутаторов 28115, или к специально выделенным для каждого из них сегментам Ethernet (выделенный канал на скорости 1 Гбит/с). Подобный способ подключения гарантирует высокую скорость доступа ко всем сетевым ресурсам.

Сети подразделений построены с использованием стандартов Fast Ethernet 100 Мбит/с. Сети административных подразделений делятся на сегменты по 8 пользователей в каждом. Такое количество пользователей на один сегмент обеспечивает оптимальную производительность сети, удовлетворяющую требованиям, предъявляемым к производительности сети большинством офисных приложений. В дальнейшем с помощью средств управления сетью, возможно, произвести перераспределение пользователей между сегментами в зависимости от задач, решаемых на каждом конкретном рабочем месте, и основываясь на собранной при помощи системы управления сетью статистике о загрузке различных участков сети.

В качестве сетевых адаптеров для подключения серверов общего пользования по стандарту Fast Ethernet используются сетевые адаптеры EtherExpress PRO фирмы Intel c интерфейсом PCI Express. Для подключения рабочих мест были выбраны адаптеры Ethernet c буфером 8-16 Кб, совместимые с адаптером NE2000, производства фирм 3COM и Realtek.

Тип линии связи компьютеров в единую сеть

Активное сетевое оборудование расположено в стойке закрытого типа. Все кабинеты,кроме бухгалтерии, соединены между собой при помощи кабеля “витая пара” категории 5.

Все сетевое оборудование подключается к розеткам на рабочих местах или к коммутационным панелям внутри стоек специальными соединительными кабелями.

Выделенный сервер (файл-, принт-сервер) работает под управлением FreeBSD 6.0. Сотрудники фирмы имеют доступ к серверу доступ, к которому ограничен в зависимости от полномочий пользователей. Необходимо защищать от НСД информацию для каждой рабочей станции.

Методы защиты сети от НСД

Хотя межсетевые экраны (firewalls, брандмауэры, бастионы) обычно помещаются между сетью и внешней небезопасной сетью, в больших организациях или компаниях межсетевые экраны часто используются для создания различных подсетей в сети, часто называемой интранетом. Межсетевые экраны в интранете размещаются для изоляции отдельной подсети от остальной корпоративной сети. Причиной этого может быть то, что доступ к этой сети нужен только для некоторых сотрудников, и этот доступ должен контролироваться межсетевые экраны и предоставляться только в том объеме, который нужен для выполнения обязанностей сотрудника. Примером может быть межсетевой экран для финансового отдела или бухгалтерии в организации.

Решение использовать межсетевой экран обычно основывается на необходимости предоставлять доступ к некоторой информации некоторым, но не всем внутренним пользователям, или на необходимости обеспечить хороший учет доступа и использования конфиденциальной и критической информации.

Для всех систем организации, на которых размещены критические приложения или которые предоставляют доступ к критической или конфиденциальной информации, должны использоваться внутренние межсетевые экраны и фильтрующие маршрутизаторы для обеспечения строгого управления доступом и ведения аудита. Эти средства защиты должны использоваться для разделения внутренней сети организации для реализации политик управления доступом, разработанных владельцами информации (или ответственными за нее).

Этот подход, называемый "безопасность на уровне сети" состоит в введении средств ограничения доступа в точке соединения сетей. Этот подход позволяет сконцентрировать средства защиты и контроля в точках соединения двух и более сетей. В этой точке находится специально выделенная система – межсетевой экран – которая и осуществляет контроль за информационным обменом между двумя сетями и фильтрует информацию в соответствии с заданными правилами, определяемыми политикой безопасности компании. Весь обмен данными, происходящий между сетями, проходит через межсетевой экран. Организация может получить значительный выигрыш от такой модели безопасности. Единственная система, выполняющая роль межсетевого экрана, может защитить от несанкционированного доступа десятки и сотни систем, скрытых за ней, без наложения на них дополнительных требований к безопасности. Достоинствами этого подхода является концентрация средств защиты и контроля в одной точке, минимальное изменение внутренних процедур работы пользователей с информационной системой, сравнительно большая простота администрирования и возможно больший уровень защиты.

Согласно определению Государственной Технической Комиссии при Президенте Российской Федерации “Межсетевой экран представляет собой локальное (однокомпонентное) или функционально-распределенное средство (комплекс), реализующее контроль за информацией, поступающей в автоматизированную систему и/или выходящей из автоматизированной системы, и обеспечивает защиту автоматизированной системы посредством фильтрации информации, т.е. ее анализа по совокупности критериев и принятия решения о ее распространении в (из) автоматизированную систему.” Межсетевые экраны, при правильном их использовании, являются весьма эффективным средством защиты от угроз корпоративным сетям, исходящим из Интернет.

Производитель ПО зачастую стремится защитить от копирования (тиражирования) свои продукты. Для противодействия попыткам несанкционированного копирования и распространения программ и баз данных существуют следующие методы:

организационные – основная идея таких мер заключается в том, что полноценное использование программного продукта не возможно без соответствующей поддержки со стороны производителя и нелегальный пользователь будет вынужден отказаться от использования продукта;

юридические – существует ряд нормативных актов для защиты прав производителей и владельцев программного обеспечения;

технические: программные и программно-аппаратные методы.

Технические средства подразумевают внедрение в программу защитного кода, задача которого состоит в противодействии попыткам запуска нелегальной копии защищаемой программы. Подсистема реализации защитных функций представляет собой программную секцию, решающую задачу распознавания легальности запуска программы. Состоит эта подсистема из трех модулей: блока установки характеристик среды, блока сравнения характеристик среды и блока ответной реакции. Блок установки характеристик среды отвечает за получение характеристик идентифицирующих вычислительную среду. Блок сравнения характеристик среды устанавливает факт легальности запуска. Блок ответной реакции реализует ответные действия системы защиты.

Для идентификации IBM-совместимых ПК обычно предлагается либо дооснастить их какими-либо дополнительными устройствами типа электронного ключа, либо выделить характеристики, которые можно однозначно рассматривать как уникальные. Электронный ключ – это специальное аппаратное устройство с уникальными характеристиками, подключаемое к параллельному или последовательному порту.

Принцип работы электронных ключей основан на том, что они реагируют на поступившую специальную последовательность ответной выдачей уникальной серии данных, оставаясь при этом «прозрачными» для любых других наборов сигналов.

Более дешевым, но менее надежным способом является идентификация ПК по ее имманентным характеристикам. К таким характеристикам относят тип микропроцессора в совокупности с разрядностью шины данных, тип сопроцессора для операций с плавающей точкой, тактовая частота микропроцессора, дата BIOS, сигнатура производителя BIOS и ее адрес в памяти, размер ОЗУ, тип клавиатуры, тип видеоадаптера, тип и интерфейс манипулятора «мышь», число и тип накопителей на гибких дисках, число и тип накопителей на жестких дисках.

Идентификация гибких магнитных дисков занимает значительное место в защите от несанкционированного копирования. Устойчивая идентификация дисков позволит с минимальными затратами противостоять нелегальному копированию, так как дистрибутивный носитель будет выступать в роли уникального элемента, поставляемого с программой. Такие дискеты называются «ключевыми».

Но одним внедрением в программу защитного кода ее не защитить, так как этот код может быть изучен злоумышленником и нейтрализован (модифицирован). Для действенной защиты программы необходимо включить в исполняемый код специальные механизмы для защиты от отладчиков и дизассемблеров, а также усложнить анализ исполняемого кода, внести в него неопределенность.

Следует помнить, что полностью защитить программу или базу данных от несанкционированного копирования невозможно. Система защиты способна лишь затруднить и отсрочить взлом программы. Существуют, тем не менее, защиты, время преодоления которых по затратам труда и машинного времени сравнимы с разработкой аналогичной системы. Зачастую, при невысокой цене одной копии, конечному пользователю бывает выгоднее купить необходимое число инсталляций, чем оплачивать квалифицированный.

Безопасность информации в корпоративной сети

На ПК пользователей для защиты используются встроенные средства защиты информации операционных систем Windows XP Professional. Важная информация защищается от порчи и НСД с помощью возможностей файловой системы NTFS.

В любом подразделении остается открытой проблема считывания важной информации с дисплея и получения пароля путем слежения за пальцами легального пользователя, его угадывание или bruteforce (метод грубой силы).

Испорчена информация любой степени важности может быть из-за деструктивного программного кода (в том числе вирусы). Подобный код может попасть в филиал через дискеты и СD, принесенные извне. Для минимизации этой угрозы на ПК установлены антивирусные программы фирм «Semantic» и «Лаборатория Касперского», неоднократно признанные победителями всемирно известных конкурсов антивирусного ПО.

НСД к закрытой информации может быть осуществлен с помощью спецоборудования, основанного на анализе электромагнитного излучения объектов ИС. В данный момент помимо экранированной «витой пары» не применяются средства защиты от этой угрозы безопасности данных.

В связи с тем, что на ПК и серверах определенных подразделений хранится закрытая информация, а также информация, которая не является необходимой для сотрудников других подразделений, доступ из сети одного отдела к сети в другую ограничен с помощью брандмауэров с фильтрацией пакетов.

Сметы двух вариантов оснащения предприятия представлены в таблице 3.

Таблица 3 — Итоговые сметы

| Параметр | Вариант 1 | Вариант 2 |

| Стоимость* | ||

| Система контроля и управления доступом | 31215 | 694 800 |

| Система охранного телевидения объекта | 1033088 | 986483 |

| Система охранного телевидения офиса | 416110 | 460849 |

| Охранно-пожарная система | 28950 | 10188 |

| Система противодействия экономическому шпионажу | 17845 | 37265 |

| Сумма | 1527208 | 2189585 |

| Общий уровень риска нарушения ИБ, расчитанный с помощью программ Гриф и Кондор | 10.52 % | 6.38% |

*Стоимость указана в российских рублях

Библиографический список

1. Соломенко А.В. Монтаж объектовых комплексов технических средств охраны, пожарной и охранно-пожарной сигнализации. Воронеж: Воронежская высшая школа МВД РФ, 1997.

2. Халяпин Д.Б. Технические средства охраны объектов. М., 1998 (библиотека ФЗИ).

3. Меньшаков Ю.К. Защита объектов и информации от технических средств разведки. М.: Российск. гос. гуманит. ун-т, 2002, - 399с.

4. ООО «Пожпроект».(http://pozhproekt.ru/category/articles/cenoobrazovanie-i-smety)

5. ООО «Проектирование систем безопасности».(http://www.vt-center.ru/engineering)

6. Каталог системы безопасности. Межотраслевой тематический каталог. – 2004. – № 1(11). – 368 с.; – 2005. – № 1(12). – 344 с.; – 2006. – № 1(13). – 384 с.; – 2007. – № 1(14). – 344 с. 2008. – № 1(15). – 344 с.

7. ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические требования. – М.: Изд-во стандартов, 1995.

8. ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения. – М.: Изд-во стандартов, 1999.

9. РД ГТК. РФ. Средства антивирусной защиты. Показатели защищенности и требования по защите от вирусов. Показатели защищенности от вирусов. - М.: 1997.

10. РД ГТК РФ. Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации. - М.: 1997.

11. РД ГТК РФ. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от НСД к информации. М.: 1992.

12. РД ГТК РФ. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации. - М.: 1992.

13. РД ГТК РФ. Концепция защиты СВТ и АС от НСД к информации. – М.: 1992.

14. РД ГТК РФ. Защита от несанкционированного доступа к информации. Термины и определения. – М.: 1992.

Приложение

(обязательное)

Отчет 1

Условные обозначения

Р - риск;НТ - невыполненные требования.

Период: 26.11.2010

1. Сводные данные

Сводные данные по системе

| Показатель | Значение |

| Всего требований | 686 |

| Выполнено | 616 |

| Не выполнено | 70 |

| Уровень риска, % | 10,52% |

| Затраты на контрмеры, у.е. | 0.00 |

1.2 Сводные данные по разделам

| № | Раздел | Всего требований | Выполнено | Не выполнено | Уровень риска, % | Затраты на контрмеры, у.е. |

| 1 | Политика безопасности | 19 | 15 | 4 | 19,51 | 0.00 |

| 2 | Организационные меры | 41 | 14 | 27 | 58,46 | 0.00 |

| 3 | Управление ресурсами | 22 | 22 | 0 | 0 | 0.00 |

| 4 | Безопасность персонала | 33 | 21 | 12 | 35,18 | 0.00 |

| 5 | Физическая безопасность | 77 | 70 | 7 | 4,81 | 0.00 |

| 6 | Управление коммуникациями и процессами | 148 | 145 | 3 | 2,00 | 0.00 |

| 7 | Контроль доступа | 165 | 155 | 10 | 6,30 | 0.00 |

| 8 | Разработка и сопровождение систем | 103 | 98 | 5 | 5,15 | 0.00 |

| 9 | Непрерывность ведения бизнеса | 28 | 28 | 0 | 0 | 0.00 |

| 10 | Соответствие системы требованиям | 50 | 48 | 2 | 3,89 | 0.00 |

2. Политика безопасности

2.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 19 |

| Выполнено | 15 |

| Не выполнено | 4 |

| Уровень риска, % | 19,51 |

| Затраты на контрмеры, у.е. | 0.00 |

2.2 Выполненные требования

1. (3.1) В информационной системе должна существовать политика безопасности

2. (3.1.1) Политика безопасности должна утверждаться руководством организации

3. (3.1.1) Политика безопасности должна доноситься до всех сотрудников в простой и понятной форме

4. (3.1.1) Политика безопасности должна включать в себя

· Определение информационной безопасности, ее основные цели и область ее применения, а также ее значение как механизма, позволяющего коллективно использовать информацию

· Позицию руководства по вопросам реализации целей и принципов информационной безопасности

· Определение общих и конкретных обязанностей по обеспечению режима информационной безопасности

· Ссылки на документы, сопутствующие политике безопасности, например детализированные принципы безопасности и процедуры для специфичных информационных систем или правила для пользователей

5. (3.1.1) Политика безопасности должна удовлетворять определенным требованиям

· Соответствовать государственному и международному законодательству

· Содержать положения по обучению персонала вопросам безопасности

· Включать инструкции предупреждения и обнаружения вредоносного программного обеспечения

· Должны быть определены последствия нарушений положений политики безопасности

· Учитывать требования непрерывности ведения бизнеса

6. (3.1.1) Должен быть определен сотрудник, ответственный за процедуры пересмотра и обновления положений политики безопасности

7. (3.1.2) Пересмотр положений политики безопасности обязательно должен проводиться в результате следующих случаев

Изменений в организационной или технической инфраструктуре организации

8. (3.1.2) Регулярному анализу подлежат следующие характеристики политики безопасности

Стоимость и степень влияния контрмер на эффективность деятельности организации

3. Организационные меры

Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 41 |

| Выполнено | 14 |

| Не выполнено | 27 |

| Уровень риска, % | 58,46 |

| Затраты на контрмеры, у.е. | 0.00 |

4. Управление ресурсами

Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 22 |

| Выполнено | 22 |

| Не выполнено | 0 |

| Уровень риска, % | 0,00 |

| Затраты на контрмеры, у.е. | 0.00 |

5. Безопасность персонала

5.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 33 |

| Выполнено | 21 |

| Не выполнено | 12 |

| Уровень риска, % | 35,18 |

| Затраты на контрмеры, у.е. | 0.00 |

6. Физическая безопасность

6.1 Сводные данные по разделу

Показатель |

Значение |

| Всего требований | 77 |

| Выполнено | 70 |

| Не выполнено | 7 |

| Уровень риска, % | 4,81 |

| Затраты на контрмеры, у.е. | 0.00 |

7. Управление коммуникациями и процессами

7.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 148 |

| Выполнено | 145 |

| Не выполнено | 3 |

| Уровень риска, % | 2,00 |

| Затраты на контрмеры, у.е. | 0.00 |

8. Контроль доступа

8.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 165 |

| Выполнено | 155 |

| Не выполнено | 10 |

| Уровень риска, % | 6,30 |

| Затраты на контрмеры, у.е. | 0.00 |

9. Разработка и сопровождение систем

9.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 103 |

| Выполнено | 98 |

| Не выполнено | 5 |

| Уровень риска, % | 5,15 |

| Затраты на контрмеры, у.е. | 0.00 |

10. Непрерывность ведения бизнеса

10.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 28 |

| Выполнено | 28 |

| Не выполнено | 0 |

| Уровень риска, % | 0,00 |

| Затраты на контрмеры, у.е. | 0.00 |

11. Соответствие системы требованиям

11.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 50 |

| Выполнено | 48 |

| Не выполнено | 2 |

| Уровень риска, % | 3,89 |

| Затраты на контрмеры, у.е. | 0.00 |

Отчет 2 Условные обозначения

Р - риск;

НТ - невыполненные требования.

Период: 25.11.20101. Сводные данные

1.1 Сводные данные по системе

| Показатель | Значение |

| Всего требований | 686 |

| Выполнено | 619 |

| Не выполнено | 67 |

| Уровень риска, % | 6,38% |

| Затраты на контрмеры, у.е. | 0 |

1.2 Сводные данные по разделам

| № | Раздел | Всего требований | Выполнено | Не выполнено | Уровень риска, % | Затраты на контрмеры, у.е. |

| 1 | Политика безопасности | 19 | 15 | 4 | 19,51 | 0.00 |

| 2 | Организационные меры | 41 | 14 | 27 | 58,46 | 0.00 |

| 3 | Управление ресурсами | 22 | 22 | 0 | 0 | 0.00 |

| 4 | Безопасность персонала | 33 | 21 | 12 | 35,18 | 0.00 |

| 5 | Физическая безопасность | 77 | 71 | 6 | 4,60 | 0.00 |

| 6 | Управление коммуникациями и процессами | 148 | 145 | 3 | 2,00 | 0.00 |

| 7 | Контроль доступа | 165 | 155 | 10 | 6,30 | 300,00 |

| 8 | Разработка и сопровождение систем | 103 | 100 | 3 | 3,13 | 0.00 |

| 9 | Непрерывность ведения бизнеса | 28 | 28 | 0 | 0 | 0.00 |

| 10 | Соответствие системы требованиям | 50 | 48 | 2 | 3,89 | 0.00 |

2. Политика безопасности

2.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 19 |

| Выполнено | 15 |

| Не выполнено | 4 |

| Уровень риска, % | 19,51 |

| Затраты на контрмеры, у.е. | 0.00 |

2.2 Выполненные требования

1. (3.1) В информационной системе должна существовать политика безопасности

2. (3.1.1) Политика безопасности должна утверждаться руководством организации

3. (3.1.1) Политика безопасности должна доноситься до всех сотрудников в простой и понятной форме

4. (3.1.1) Политика безопасности должна включать в себя

· Определение информационной безопасности, ее основные цели и область ее применения, а также ее значение как механизма, позволяющего коллективно использовать информацию

· Позицию руководства по вопросам реализации целей и принципов информационной безопасности

· Определение общих и конкретных обязанностей по обеспечению режима информационной безопасности

· Ссылки на документы, сопутствующие политике безопасности, например детализированные принципы безопасности и процедуры для специфичных информационных систем или правила для пользователей

5. (3.1.1) Политика безопасности должна удовлетворять определенным требованиям

· Соответствовать государственному и международному законодательству

· Содержать положения по обучению персонала вопросам безопасности

· Должны быть определены последствия нарушений положений политики безопасности

6. (3.1.1) Должен быть определен сотрудник, ответственный за процедуры пересмотра и обновления положений политики безопасности

7. (3.1.2) Пересмотр положений политики безопасности обязательно должен проводиться в результате следующих случаев

· Серьезных инцидентов в области информационной безопасности

· Обнаружения новых уязвимостей

8. (3.1.2) Регулярному анализу подлежат следующие характеристики политики безопасности

· Эффективность политики безопасности, характеризуемая количеством и степенью влияния фиксируемых инцидентов в области информационной безопасности

· Стоимость и степень влияния контрмер на эффективность деятельности организации

3. Организационные меры

3.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 41 |

| Выполнено | 14 |

| Не выполнено | 27 |

| Уровень риска, % | 58,46 |

| Затраты на контрмеры, у.е. | 0.00 |

4. Управление ресурсами

4.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 22 |

| Выполнено | 22 |

| Не выполнено | 0 |

| Уровень риска, % | 0,00 |

| Затраты на контрмеры, у.е. | 0.00 |

5. Безопасность персонала

5.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 33 |

| Выполнено | 21 |

| Не выполнено | 12 |

| Уровень риска, % | 35,18 |

| Затраты на контрмеры, у.е. | 0.00 |

6. Физическая безопасность

6.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 77 |

| Выполнено | 71 |

| Не выполнено | 6 |

| Уровень риска, % | 4,60 |

| Затраты на контрмеры, у.е. | 0.00 |

7. Управление коммуникациями и процессами

7.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 148 |

| Выполнено | 145 |

| Не выполнено | 3 |

| Уровень риска, % | 2,00 |

| Затраты на контрмеры, у.е. | 0.00 |

8. Контроль доступа

8.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 165 |

| Выполнено | 155 |

| Не выполнено | 10 |

| Уровень риска, % | 6,30 |

| Затраты на контрмеры, у.е. | 300.00 |

9. Разработка и сопровождение систем

9.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 103 |

| Выполнено | 100 |

| Не выполнено | 3 |

| Уровень риска, % | 3,13 |

| Затраты на контрмеры, у.е. | 0.00 |

10. Непрерывность ведения бизнеса

10.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 28 |

| Выполнено | 28 |

| Не выполнено | 0 |

| Уровень риска, % | 0,00 |

| Затраты на контрмеры, у.е. | 0.00 |

11. Соответствие системы требованиям

11.1 Сводные данные по разделу

| Показатель | Значение |

| Всего требований | 50 |

| Выполнено | 48 |

| Не выполнено | 2 |

| Уровень риска, % | 3,89 |

| Затраты на контрмеры, у.е. | 0.00 |